Es lohnt sich auch immer mal auf unserer Blog & News Seite vorbeizuschauen…

Projekte

Projektbeispiele

IT Architektur, Hochverfügbarkeit und Filetransfer

Einige Beispiele:

Cloud-Migration

Projektbericht

Migration einer On-Premise-Applikation in eine hybride Architekturlandschaft

- Projektübersicht

Ziel dieses Projektes war die erfolgreiche Migration einer unternehmenskritischen, bisher vollständig on‑premise betriebenen Applikation in eine hybrid gehostete Architektur.

Die bestehende Infrastruktur basierte auf Microsoft Windows Servern mit Active Directory Domäne sowie einer auf Unix betriebenen SQL-Datenbank, die im Rahmen des Projektes auf Microsoft SQL Server migriert wurde.

Die Migration wurde mit dem Ziel durchgeführt, die Betriebssicherheit, Skalierbarkeit, Zukunftsfähigkeit und Integrationsfähigkeit der Applikation signifikant zu verbessern, ohne die Geschäftsprozesse zu beeinträchtigen.

- Ausgangssituation (Ist-Zustand)

Die bisherige Systemlandschaft wies folgende charakteristische Merkmale auf:

- Monolithische Applikationsarchitektur im eigenen Rechenzentrum

- Microsoft Windows Server Infrastruktur mit Active Directory Domäne

- SQL-Datenbank auf Unix-Betriebssystem

- Begrenzte Skalierbarkeit und hohe Abhängigkeit von lokaler Hardware

- Steigender Wartungs- und Betriebsaufwand

- Eingeschränkte Möglichkeiten zur Integration moderner Cloud-Dienste

Die bestehende Architektur war stabil, entsprach jedoch nicht mehr den aktuellen Anforderungen an Flexibilität und langfristige IT-Strategien.

- Zielarchitektur (Soll-Zustand)

Die angestrebte Zielarchitektur setzt auf einen Hybridansatz, bei dem bestehende On-Premise-Komponenten gezielt mit Cloud-Ressourcen kombiniert werden.

Wesentliche Elemente der Zielarchitektur:

- Abschaltung der bestehenden der Microsoft Domäne on‑premise

- Migration der Accounts in eine bestehende Azure Domäne

- Migration des virtuellen Microsoft Fileclusters auf NetApp Filer Systeme

- Hybrid angebundene Serverlandschaft mit klarer Netzwerksegmentierung

- Migration der Unix-basierten SQL-Datenbank auf Microsoft SQL Server

- Trennung von Applikations- und Datenbankebene

- Vorbereitung für zukünftige Cloud-native Erweiterungen

- Erhöhte Ausfallsicherheit und bessere Wartbarkeit

- Beibehaltung Filetransfer mit externen Partnern

Diese Architektur ermöglicht es, bestehende Investitionen zu schützen und gleichzeitig neue technologische Möglichkeiten zu erschließen.

- Projektvorgehen und Umsetzung

4.1 Planungsphase

Zu Beginn des Projekts wurde eine detaillierte Analyse der bestehenden Systemlandschaft durchgeführt. Darauf aufbauend erfolgte:

- Erfassung aller Abhängigkeiten der Applikation insbesondere deren Interfaces

- Analyse der Datenbankstrukturen und SQL-Kompatibilität

- Definition der Migrationsstrategie

- Erstellung eines Risikomanagement- und Fallback-Konzepts

- Filetransferlösung mit externen Partnern

4.2 Migrationsphase

Die Migration erfolgte schrittweise, um Betriebsunterbrechungen zu vermeiden:

- Aufbau der neuen Microsoft SQL Server Zielumgebung

- Schema- und Datenmigration von Unix SQL nach Microsoft SQL

- Anpassung der Applikation an die neue Datenbankplattform

- Einrichtung der hybriden Netzwerk- und Sicherheitsarchitektur

- Synchronisation der bestehenden Interfaces (Cloud <–> on-prem)

4.3 Test- und Abnahmephase

Nach Abschluss der technischen Migration wurden umfassende Tests durchgeführt:

- Funktionale Tests der Applikation

- Performance- und Lasttests

- Sicherheits- und Zugriffsprüfungen

- Abnahmetests mit Fachbereichen

Erst nach erfolgreicher Validierung erfolgte die Umschaltung in den Produktivbetrieb.

- Herausforderungen und Lösungsansätze

Während des Projekts traten mehrere Herausforderungen auf, die erfolgreich adressiert werden konnten:

- Datenbankinkompatibilitäten:

Durch gezielte Anpassung von SQL-Skripten und Stored Procedures konnte eine vollständige Funktionalität auf Microsoft SQL sichergestellt werden. - Performanceanforderungen:

Optimierungen auf Datenbank- und Applikationsebene führten zu stabiler und verbesserter Systemleistung. - Betrieb ohne Ausfallzeiten:

Eine parallele Betriebsphase und klar definierte Migrationsfenster ermöglichten einen reibungslosen Übergang. - Synchronisation:

Mit eigen entwickelten Sync-Scripten konnte der Datenaustausch mit externen Partnern ermöglicht werden.

- Projektergebnisse und Nutzen

Das Projekt wurde erfolgreich abgeschlossen und erzielte folgende Ergebnisse:

- Stabile hybride Systemarchitektur

- Erfolgreiche Migration der SQL-Datenbank auf Microsoft SQL Server

- Deutlich bessere Skalierbarkeit und Wartbarkeit

- Erhöhte Ausfallsicherheit und Zukunftsfähigkeit

- Reduzierter Betriebsaufwand für die IT

- Grundlage für weitere Cloud-Strategien geschaffen

Die Applikation konnte ohne relevante Unterbrechungen in Betrieb genommen werden und erfüllt alle fachlichen und technischen Anforderungen.

- Fazit

Die Migration von der on‑premise Applikation in eine hybride Architekturlandschaft war ein voller Erfolg.

Durch strukturierte Planung, enge Zusammenarbeit zwischen Technik und Fachbereichen sowie eine schrittweise Umsetzung konnte ein zukunftssicheres System geschaffen werden, das sowohl aktuelle als auch zukünftige Anforderungen erfüllt.

Das Projekt dient als Best-Practice-Beispiel für hybride Migrationsszenarien in bestehenden Unternehmensumgebungen.

SFTP-Cluster

Projektbeispiel: Sicherer und hochverfügbarer Online-Datenzugriff für den Außendienst

Situation

Die Außendienstmitarbeiter einer Vermögensberatung benötigten einen zuverlässigen und sicheren Online-Zugriff auf geschäftskritische Datenbestände, um standortunabhängig arbeiten zu können. Der Zugriff sollte zentral bereitgestellt werden und gleichzeitig hohe Sicherheitsanforderungen erfüllen.

Aufgabenstellung

Konzeption, Design und Implementierung eines hochverfügbaren Systems zur Datenbereitstellung und Datenübertragung mittels FTP bzw. SFTP.

Der Zugriff auf die Daten sollte ausschließlich für definierte IP‑Adressbereiche erlaubt werden, um unbefugte Zugriffe zu verhindern und den Sicherheitsanforderungen der Organisation gerecht zu werden.

Realisierung / Lösung

Zur Umsetzung der Lösung wurden zwei IBM® Server mit direkt angebundenen Festplattensystemen (DAS) sowie Hardware‑RAID eingesetzt und redundant ausgelegt.

Als Softwarekomponente kam der Microsoft® Internet Information Services (IIS) zum Einsatz, da dieser eine IP‑basierte Zugriffsbeschränkung auch im Clusterbetrieb unterstützt.

Die Gewährleistung der Hochverfügbarkeit erfolgte über die Clustersoftware EMC Autostart. Diese Lösung ermöglicht es, den virtuellen IP‑Adressbereich sowie die zugehörigen Dienste im Fehlerfall automatisch von einem physischen Server auf den zweiten Clusterknoten zu übertragen.

Durch diese Kombination aus Hardware‑Redundanz und Cluster‑Software konnte ein unterbrechungsfreier Zugriff auf die Daten sichergestellt und gleichzeitig ein hohes Maß an Ausfallsicherheit erreicht werden.

Microsoft Clusterlösung

Projektbeschreibung: Hochverfügbare Infrastruktur für Applikationen und Datenbanken

Situation

Für den Betrieb umfangreicher, geschäftskritischer Applikationen und Datenbanken wurde eine hochverfügbare und ausfallsichere Hard‑ und Softwarelösung benötigt. Ziel war es, den kontinuierlichen Betrieb sicherzustellen und gleichzeitig eine skalierbare, zukunftssichere Infrastruktur bereitzustellen.

Aufgabenstellung

Konzeption und Design einer geeigneten Betriebsumgebung sowie die Implementierung der vollständigen Hard‑ und Softwarelösung.

Die Umsetzung sollte in enger Abstimmung mit dem Kunden erfolgen und durch entsprechende Einweisung und Wissenstransfer ergänzt werden, um einen reibungslosen Übergang in den Regelbetrieb zu gewährleisten.

Realisierung / Lösung

Zur Umsetzung der Lösung kamen IBM® Serversysteme mit Hardware‑RAID sowie EMC® Festplattensysteme zum Einsatz.

Die komplette Hardware wurde durch unseren Mitarbeiter installiert, konfiguriert und systemtechnisch für den Clusterbetrieb vorbereitet. Ein besonderer Fokus lag auf der vollständig redundanten Fibre-Channel-Anbindung der EMC® Storage-Systeme, um Single Points of Failure auszuschließen.

Das Plattensystem wurde ebenfalls redundant ausgelegt und konform zu den Microsoft Cluster Service (MSCS) Guidelines installiert und konfiguriert.

Als Softwarelösung wurde ein Microsoft® Failover-Cluster (MSCS) in Kombination mit Microsoft® SQL Server implementiert. Unser Mitarbeiter übernahm die Installation, Konfiguration und Integration der Clustersoftware sowie der SQL-Server-Instanzen in die bestehende Systemlandschaft.

Nach erfolgreicher Installation folgte eine Pilot- und Testphase, in der die Hochverfügbarkeit und Stabilität der Umgebung umfassend geprüft wurden. Nach positiver Abnahme durch den Kunden wurde die Lösung erfolgreich in den Produktivbetrieb überführt.

Windows-Domäne mit Messaginglösung

Projektbeschreibung: Aufbau einer skalierbaren IT-Infrastruktur für ein Startup-Unternehmen

Situation

Ein Startup-Unternehmen benötigte eine wirtschaftlich angemessene, skalierbare IT-Infrastruktur, die den Unternehmenszweck optimal unterstützt und einen zuverlässigen Geschäftsbetrieb von Beginn an sicherstellt.

Aufgabenstellung

Konzeption, Design und Implementierung einer Microsoft® Windows Domänenumgebung inklusive Backoffice- und Messaging-Funktionalitäten.

Die erforderliche Hard‑ und Softwareumgebung sollte vollständig geplant, implementiert und für einen späteren stabilen Betrieb vorbereitet werden.

Realisierung / Lösung

Es wurde eine speziell auf die Anforderungen des Kleinunternehmens zugeschnittene IT-Infrastruktur entwickelt und umgesetzt.

Als Hardware kamen zwei Compaq® ProLiant® Server mit integrierter Bandsicherungslösung sowie 14 Arbeitsplatzrechner zum Einsatz.

Für die Netzwerkinfrastruktur wurden ein Cisco® Router sowie 3Com® Switches eingesetzt, um eine stabile und performante Netzwerkkommunikation sicherzustellen.

Die Server wurden als primärer und sekundärer Domänencontroller installiert. Zusätzlich übernahm:

- der erste Domänencontroller die Rolle des Sicherungsservers,

- der zweite Domänencontroller die Rollen als Backoffice‑ und Messagingserver.

Die Workstations wurden mit den erforderlichen Clientkomponenten für E‑Mail‑ und Datenbankdienste ausgestattet und in die Domäne integriert.

Das Gesamtkonzept umfasste zudem eine zentral gesteuerte Datensicherungs- und Sicherheitslösung für Server und Clients.

Vor der Inbetriebnahme wurden gezielte Schulungseinheiten für den IT‑verantwortlichen Mitarbeiter des Kunden durchgeführt, um einen sicheren Betrieb und eigenständige Administration zu ermöglichen.

Nach erfolgreicher Übergabe der Lösung wurde der Betrieb aufgenommen, wobei der Lösungsanbieter dem Kunden im Rahmen eines Second-Level-Supports weiterhin zur Verfügung stand.

Backuplösung

Projektbeschreibung: Länderübergreifende Migration und Modernisierung der Backup-Infrastruktur eines Bankkonzerns

Situation

Aufgrund eines kontinuierlich wachsenden Datenvolumens in den Filialen eines internationalen Bankkonzerns reichte die bestehende Datensicherungslösung nicht mehr aus. Zur Sicherstellung der Datensicherheit und der Betriebsstabilität wurde eine leistungsfähigere Backup-Hardware sowie eine modernisierte Datensicherungslösung benötigt.

Aufgabenstellung

Planung und Durchführung einer länderübergreifenden Migration der Datensicherungshardware inklusive Austausch der bestehenden Backup-Systeme, Aktualisierung der Backup-Software sowie Verifizierung der erfolgreichen Erstsicherung als Abnahmekriterium.

Realisierung / Lösung

Zu Projektbeginn wurde eine zentrale Projektorganisation unter Beteiligung von Vertretern des Kunden, der Hardware- und Softwarelieferanten sowie der Subunternehmer etabliert. Aufgrund des Umfangs und der Komplexität des Projekts wurden die einzelnen Länder und Regionen verschiedenen IT-Dienstleistern zugeordnet.

Die Umsetzung erfolgte in den Ländern Italien, Spanien und Deutschland, wobei Deutschland zusätzlich in die Regionen Nord, Süd und Ost unterteilt wurde. Die Gesamtkoordination der Regionen, Dienstleister und Termine lag beim Projektleiter des Lieferanten. Die Terminplanung erfolgte in enger Abstimmung mit dem Kunden, der die initialen Terminvorschläge einbrachte.

Aufgrund des stark gestiegenen Datenvolumens wurde die bestehende Datensicherung der Filialen von Einzellaufwerken auf Tape Libraries (DDS‑3) umgestellt. Parallel hierzu erfolgte die Migration der Backup-Software auf IBM TSM® (ehemals ADSM), um eine zentral verwaltbare, skalierbare und zukunftssichere Datensicherungslösung zu etablieren.

Die eingesetzten Techniker wurden im Vorfeld durch gezielte Schulungsmaßnahmen auf die neue Hardware und Software vorbereitet. Zusätzlich erhielten sie standardisierte Arbeitsanweisungen mit integrierten Qualitäts- und Prüfschritten, um eine einheitliche und sichere Umsetzung in allen Regionen zu gewährleisten.

Als verbindliches Abnahmekriterium wurde zwischen Kunde und Lieferant die erfolgreich durchgeführte Erstsicherung definiert. Die Ergebnisse der jeweiligen Erstsicherungen wurden täglich an das zentrale Projektbüro gemeldet, dokumentiert und nach Prüfung offiziell abgenommen.

Der Projektzeitraum umfasste vier Monate, in denen insgesamt 3.200 Einzellaufwerke erfolgreich durch Tape Libraries ersetzt und produktiv in Betrieb genommen wurden.

![]() ist

ist ![]()

und wir unterstützen Sie gerne bei Ihren Microsoft Projekten.

On-Prem-, Hybrid- oder Cloud Lösungen.

Projekte

Projektbeispiele Fortsetzung

Lösungen für Innen- und Außendienst

Hier einige erfolgreich abgeschlossene Großkunden Projekte:

Internetanbindung

Projektbeschreibung: Hochverfügbares und sicheres Internetportal für standortunabhängigen Datenzugriff

Situation

Der Innen‑ und Außendienst eines Unternehmens benötigte einen sicheren, hoch verfügbaren und standortunabhängigen Zugriff auf interne Unternehmensdaten sowie auf Kundendaten. Der Zugriff sollte von jedem Standort aus möglich sein und gleichzeitig höchsten Anforderungen an Verfügbarkeit, Sicherheit und Ausfallschutz genügen.

Aufgabenstellung

Konzeption und Umsetzung eines ausfallsicheren Datenzugriffs für den Außendienst über zwei geografisch getrennte und voneinander unabhängige Rechenzentren.

Dabei musste sichergestellt werden, dass:

- der Zugriff auch im Katastrophenfall (Disaster Recovery) gewährleistet bleibt

- ein Zugriff durch Unbefugte vollständig ausgeschlossen ist

- eine sichere, skalierbare und wartbare Gesamtarchitektur entsteht

Realisierung / Lösung

Das Projekt umfasste den Einsatz von Hardware und Software unterschiedlicher Hersteller und wurde auf Basis eines umfassenden Hochverfügbarkeits- und Disaster-Recovery-Konzepts realisiert.

Das Internetportal wurde parallel in zwei vollständig unabhängigen Rechenzentren aufgebaut. Dadurch wurde sichergestellt, dass der Zugriff auf die Daten selbst bei einem vollständigen Ausfall oder der Zerstörung eines Rechenzentrums weiterhin möglich bleibt.

Für den externen Datenzugriff über das Internet wurde eine mehrstufige, redundant ausgelegte Firewall-Architektur mit Systemen von zwei unterschiedlichen Hardwareherstellern implementiert. Dies erhöhte nicht nur die Ausfallsicherheit, sondern auch die Sicherheit durch Herstellerdiversität.

Die Portalplattform selbst wurde auf hochverfügbar konfigurierten IBM® Serversystemen realisiert. Als Applikations- und Caching-Komponenten kamen IBM® WebSphere® sowie NetCache®-Server von Network Appliance® zum Einsatz.

Zusätzlich wurde die Portalarchitektur in mehrere logisch getrennte VLANs segmentiert, um eine klare Trennung der Sicherheitszonen zu gewährleisten. Der Zugriff erfolgte ausschließlich über SSL‑verschlüsselte Verbindungen, abgesichert durch zentrale Zertifikatsserver.

Für die Datenhaltung wurde ein NAS‑Filer-System von Network Appliance® eingesetzt. Dieses System eignet sich besonders für den standortübergreifenden Datenabgleich und wurde deshalb für ein spiegelndes Daten-Mirroring zwischen den beiden Rechenzentren genutzt.

Ergänzend wurden Sun® Server für folgende Querschnittsfunktionen integriert:

- Virenscanning

- Mailgateway

- zentrale Management- und Administrationsdienste

Die Mitarbeiter innerhalb des angebundenen Firmennetzwerks erhielten über eine mehrschichtige DMZ-Struktur einen sicheren Zugang zum Portal.

Nach einer mehrmonatigen Implementierungs- und Testphase wurde das Projekt erfolgreich an den Kunden übergeben.

Das laufende Monitoring der Systemlandschaft wurde durch einen externen spezialisierten Dienstleister übernommen.

Hard- und Softwareevaluierung

Projektbeschreibung: Standardisierte und automatisierte Softwareverteilung für bundesweite IT‑Rollouts

Situation

Für den Innen‑ und Außendienst eines Unternehmens sollten neue Desktop-PCs und Notebooks angeschafft werden. Im Zuge dessen war eine automatisierte Installation von Microsoft® Betriebssystemen sowie verschiedener Applikationsserver und Standardanwendungen erforderlich.

Die Aktualisierung der Hard‑ und Software sollte deutschlandweit einheitlich und effizient erfolgen.

Aufgabenstellung

Entwicklung einer standardisierten Lösung zur gruppenbezogenen Softwareverteilung, die eine vollständig automatisierte (unattended) Installation von Betriebssystemen und Anwendungen ermöglicht.

Ziel war es, unterschiedliche Benutzer‑ und Gerätegruppen konsistent, reproduzierbar und mit minimalem manuellen Aufwand zu installieren.

Realisierung / Lösung

Zu Beginn des Projekts wurden die Hardware‑ und Softwareanforderungen analysiert und in mehrere Teilprojekte gegliedert. Der Schwerpunkt lag dabei auf der Softwareverteilung und Automatisierung der Installationsprozesse.

Für die automatisierte Betriebssysteminstallation wurden gruppenspezifische Startmedien erstellt. Anhand weniger gezielter Parameter konnten damit Desktop-PCs, Server und Notebooks vollständig automatisiert installiert und konfiguriert werden.

Ein klassisches Cloning-Verfahren wurde bewusst nicht eingesetzt, um maximale Flexibilität und Hardwareunabhängigkeit zu gewährleisten.

Die Setuproutinen, Skripte und Installationsquellen wurden hochverfügbar auf mehreren Masterservern bereitgestellt.

Die erforderlichen Anwendungssoftwarepakete wurden den jeweiligen Installationsgruppen zugeordnet, sodass jede Gruppe einem klar definierten und einheitlichen Installationsstandard entsprach.

Soweit möglich, wurden Standardanwendungen – beispielsweise Microsoft® Office oder Adobe® Reader – als MSI-Pakete mit angepassten MST-Dateien umgesetzt.

Für Anwendungen ohne geeignete Installationspakete kamen bei Bedarf eigene Tools, entwickelt in Skriptsprachen oder gängigen Programmiersprachen, zum Einsatz und wurden als installierbare Pakete integriert.

Dokumentation und Versionsverwaltung bildeten einen integralen Bestandteil des Projekts und gewährleisteten Nachvollziehbarkeit, Wartbarkeit und Erweiterbarkeit der Lösung.

Nach mehreren Monaten Projektlaufzeit wurde die automatisierte Installations- und Softwareverteilungsplattform erfolgreich eingeführt und an den Kunden übergeben.

Druck- und Vervielfältigungsumgebung

Projektbeschreibung: Analyse und Standardisierung der Druck‑ und Vervielfältigungsumgebung eines Versicherungskonzerns

Situation

Ein großer Versicherungskonzern stellte fest, dass die bestehende Druck‑ und Vervielfältigungsumgebung stark heterogen aufgebaut war. Die Vielzahl unterschiedlicher Geräte, Hersteller und Verbrauchsmaterialien führte zu hohen Betriebs- und Wartungskosten sowie zu eingeschränkter Transparenz über Nutzungs- und Kostenstrukturen. Ziel war daher eine Standardisierung der Umgebung.

Aufgabenstellung

Analyse der bestehenden Druck‑ und Vervielfältigungsinfrastruktur sowie Konzeption eines Re-Designs, das sowohl funktionale Anforderungen als auch wirtschaftliche Aspekte berücksichtigt.

Zusätzlich sollte das Einsparpotenzial der verschiedenen Lösungsvarianten nachvollziehbar dargestellt und quantifiziert werden.

Realisierung / Lösung

Zu Beginn des Projekts wurde der Ist‑Zustand der Druck‑ und Vervielfältigungsumgebung umfassend analysiert. Dabei erfolgte eine quantitative, qualitative und räumliche Untersuchung der bestehenden Infrastruktur.

Im Rahmen der Analyse wurden:

- die Anzahl der vorhandenen Drucker, Kopierer und Multifunktionsgeräte erfasst

- die eingesetzten Verbrauchsmaterialien sowie deren Verbrauch analysiert

- die funktionalen Eigenschaften der Geräte in einer Vergleichsmatrix dokumentiert

- die Geräte den jeweiligen Unternehmensstandorten und Räumlichkeiten zugeordnet

Auf Basis dieser Daten wurde ein Soll‑Zustand mit mehreren Ausbaustufen definiert. Die bestehenden Strukturen wurden systematisch mit den unterschiedlichen Lösungsvarianten verglichen. Dieser Abgleich ermöglichte eine transparente Bewertung der jeweiligen Einsparpotenziale hinsichtlich Anschaffungs‑, Betriebs‑ und Verbrauchskosten.

Die Analyse zeigte, dass insbesondere eine moderate Reorganisation der Druck‑ und Vervielfältigungsumgebung das höchste wirtschaftliche Einsparpotenzial bot. Bei der präferierten Lösungsvariante konnten signifikante Einsparungen bei Investitions‑ und Verbrauchskosten realisiert werden, ohne dass diese durch verlängerte Wegezeiten der Mitarbeiter oder Einschränkungen der Arbeitsprozesse kompensiert werden mussten.

Das ausgearbeitete Zielkonzept stellte somit einen wirtschaftlich optimalen Kompromiss zwischen Kostenreduktion, Funktionalität und Benutzerakzeptanz dar.

IT-Architektur und Prozesssteuerung

Projektbeschreibung: Einführung einer Investment‑Management‑Plattform mit internationaler IT‑Infrastruktur

Situation

Eine Kapitalanlagegesellschaft plante die Einführung einer neuen Investment‑Management‑Lösung, um die fachliche Funktionalität zu erweitern und bestehende Prozesse effizienter zu unterstützen. Dafür war der Aufbau einer leistungsfähigen, stabilen und international nutzbaren IT‑Infrastruktur erforderlich.

Aufgabenstellung

Design und Inbetriebnahme der IT‑Infrastrukturlösung inklusive:

- Aufbau einer mehrstufigen Systemlandschaft

- Integration einer Batch‑ und Monitoring‑Lösung

- Entwurf und Implementierung sicherer Datentransfers

- Entwicklung und Bereitstellung von Applikationsschnittstellen

Ziel war eine produktionsreife, skalierbare Umgebung mit klaren Betriebs- und Übergabekonzepten.

Realisierung / Lösung

Das Gesamtprogramm wurde durch den Kunden in mehrere Projekte und Teilprojekte gegliedert. Die Leitung des IT‑Infrastrukturprojekts wurde an den Lieferanten übertragen.

Das Infrastrukturprojekt umfasste das Design und die Implementierung einer dreistufigen IT‑Landschaft, bestehend aus:

- Testumgebung

- Übergabe-/Abnahmeumgebung

- Produktivumgebung

Die Frontend‑Komponenten wurden auf einer Microsoft® Windows® Plattform realisiert, während die Backend‑Komponenten auf einer UNIX®‑Plattform betrieben wurden.

Die Frontend‑Umgebung beinhaltete neben den üblichen Domänen‑, Sicherheits‑ und Datensicherungskomponenten:

- Filetransfer‑ und Compute‑Dienste der Applikation

- eine Citrix® Presentation Server‑basierte Accesslösung

Die Applikationszugriffe erfolgten dabei global aus Europa, Amerika und Asien.

Zusätzlich wurde eine plattformübergreifende Monitoring‑Lösung konzipiert, implementiert und in den Betrieb überführt, um die Systemverfügbarkeit und Prozessstabilität proaktiv zu überwachen.

Die Backend‑Umgebung diente primär der Datenhaltung. Hier wurde eine Oracle® Datenbanklösung unter AIX® durch einen Partner des Kunden implementiert und in die Gesamtarchitektur integriert.

Da die zentrale Prozessverarbeitung der Applikation überwiegend batchorientiert erfolgte, wurden:

- Programme zur Batchsteuerung entwickelt

- Schnittstellen zu einer Enterprise‑Scheduling‑Lösung entworfen und implementiert

Für den gesicherten Ein‑ und Output der Applikation wurden abgesicherte Datentransfers auf Basis von SFTP sowie IBM WebSphere MQ® realisiert.

Darüber hinaus wurden Schnittstellen für SWIFT®‑Datentransfers entwickelt und installiert sowie die Anbindung an die Marktdatenversorgung umgesetzt.

Nach Abschluss der Implementierungsphase wurde das Infrastrukturprojekt erfolgreich in den operativen Betrieb überführt. Das Betriebshandbuch wurde an den Outsourcing‑Partner des Kunden übergeben.

Der Betrieb der Test‑ und Entwicklungsumgebung sowie der technische 3rd‑Level‑Support verblieben weiterhin beim Lieferanten.

Projekte

Projektbeispiele Fortsetzung

Sicherheit und Überwachung

Einige Beispiele:

2 Faktor Autentifizierung via RDP

Projektbeschreibung: Absicherung von RDP‑Zugängen für öffentlich erreichbare Microsoft‑Server

Situation

IT‑Administratoren mussten sich zur Systemadministration per Remote Desktop Protocol (RDP) an Microsoft‑Servern anmelden. Alle Server waren mit öffentlichen IP‑Adressen direkt über das Internet erreichbar.

Die Auswertung der Windows‑Event‑Logs zeigte eine hohe Anzahl automatisierter Brute‑Force‑ und Hacking‑Versuche, wodurch ein erhebliches Sicherheitsrisiko für die Systeme bestand.

Zielsetzung

Erhöhung der Sicherheit der Remote‑Zugriffe durch gezielte Härtung der RDP‑Anmeldung sowie signifikante Reduzierung des Angriffsrisikos.

Der Zugriff auf den RDP‑Dienst sollte so abgesichert werden, dass unbefugte Zugriffe zuverlässig verhindert und Angriffsflächen deutlich minimiert werden.

Realisierung / Lösung

- Initiale Sicherheitsbewertung

Zu Beginn des Projekts wurde sichergestellt, dass kein erfolgreicher Kompromittierungsversuch stattgefunden hatte.

Dabei zeigte sich, dass die bereits installierte F‑Secure Sicherheitslösung potenzielle Angriffe erkannt und abgewehrt hatte und somit einen Schaden verhindert hatte.

- Kurzfristige Sicherheitsmaßnahmen

Um zeitnah ein höheres Sicherheitsniveau zu erreichen, wurden zunächst folgende Maßnahmen umgesetzt:

- Änderung des Standard‑RDP‑Ports, um automatisierte Angriffsskripte zu erschweren

- Restriktive Firewall‑Regeln, sodass RDP‑Zugriffe nur noch aus definierten IP‑Adressbereichen erlaubt sind

- Einführung einer Zwei‑Faktor‑Authentifizierung (2FA) für alle administrativen RDP‑Zugriffe

Die 2FA‑Lösung wurde zentral eingerichtet, auf den betroffenen Servern installiert und aktiviert.

Ab diesem Zeitpunkt war eine Anmeldung per RDP nur noch mittels zusätzlicher starker Authentifizierung möglich. Die Systemadministratoren benötigen seither ihr jeweils registriertes Smartphone (Android oder iOS) zur Anmeldebestätigung.

Als zertifizierter Partner der Firma DUO konnte diese Lösung durch 3e innerhalb weniger Stunden produktiv umgesetzt werden.

Ablauf der Anmeldung mit 2FA:

- Eingabe von Benutzername und Passwort

- Bestätigung der Identität über das Smartphone

- Erfolgreiche und sichere Anmeldung

- Erweiterte Sicherheitsarchitektur (Defense in Depth)

In einer finalen Projektphase wurde das Sicherheitsniveau durch die Implementierung eines dedizierten Sicherheits‑Gateways weiter erhöht.

Die Vorteile dieser Architektur:

- Direkte RDP‑Zugriffe auf die Server aus dem Internet sind vollständig gesperrt

- Server sind ausschließlich über das Gateway für Systemadministratoren erreichbar

- Das Sicherheits‑Gateway selbst ist nicht direkt aus dem Internet zugänglich

- Kombination aus Gateway + 2FA stellt eine mehrstufige Zugriffssicherung dar

Durch diese Maßnahme wurde die Angriffsfläche nochmals signifikant reduziert und ein zusätzlicher Sicherheitsfaktor etabliert.

Ergebnis

- Deutlich erhöhte Sicherheit der administrativen Remote‑Zugriffe

- Effektive Abwehr von Brute‑Force‑ und RDP‑Angriffen

- Eliminierung öffentlich erreichbarer RDP‑Ports auf den Servern

- Umsetzung eines mehrstufigen Sicherheitskonzepts (Defense in Depth)

- Hohe Akzeptanz bei den Administratoren durch einfache 2FA‑Bedienung

Mehr zu 2FA: Zwei-Faktor-Authentifizierung: Die Grundlagen

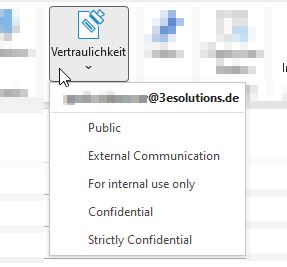

E-Mail-Verschlüsselung + Vertraulichkeit

Projektbeschreibung: Einführung einer verschlüsselten E‑Mail‑Kommunikation mit Vertraulichkeitsklassifizierung

Situation

Der E‑Mail‑Austausch zwischen dem Kunden und seinen Lieferanten enthielt regelmäßig vertrauliche und schützenswerte Informationen. Um regulatorische und unternehmensinterne Sicherheitsanforderungen zu erfüllen, musste sichergestellt werden, dass die Kommunikation durchgängig verschlüsselt erfolgt und jede E‑Mail mit einer verbindlichen Vertraulichkeitsdefinition versehen wird.

Zielsetzung

Einführung einer sicheren, standardisierten E‑Mail‑Verschlüsselungslösung, die:

- den E‑Mail‑Verkehr zwischen Kunde und Lieferanten schützt,

- die verpflichtende Kennzeichnung der Vertraulichkeit ermöglicht,

- einfach in den Arbeitsalltag der Anwender integrierbar ist,

- und ohne komplexe On‑Premise‑Infrastruktur betrieben werden kann.

Realisierung / Lösung

Als Microsoft‑Partner konnte 3e eine Cloud‑basierte SaaS‑Lösung auf Basis von Microsoft Office 365 erfolgreich implementieren. Zur Absicherung der E‑Mail‑Kommunikation wurden S/MIME Class‑3 Unternehmenszertifikate eingesetzt, die eine Ende‑zu‑Ende‑Verschlüsselung sowie digitale Signaturen ermöglichen.

Die Implementierung umfasste:

- die Integration der S/MIME‑Technologie in Microsoft Office 365,

- die Konfiguration einer verbindlichen Vertraulichkeitskennzeichnung pro E‑Mail,

- sowie die individuelle Anpassung der Vertraulichkeitsinformationen gemäß den Anforderungen des Kunden.

Beispielsweise konnten E‑Mails eindeutig als vertraulich, intern oder öffentlich klassifiziert werden, wobei die Klassifizierung für den Empfänger transparent sichtbar ist.

Zusätzlich wurde die Einbindung von S/MIME‑Zertifikaten gemeinsam mit dem Partner Sectigo umgesetzt. Dadurch wurde eine verschlüsselte und authentisierte Kommunikation zwischen den beteiligten Parteien sichergestellt.

Die Lösung konnte innerhalb kurzer Zeit produktiv bereitgestellt werden und fügte sich nahtlos in die bestehende E‑Mail‑Infrastruktur des Kunden ein.

Ergebnis

- Durchgängige Verschlüsselung des E‑Mail‑Verkehrs

- Verbindliche und sichtbare Vertraulichkeitsklassifizierung

- Nutzung moderner Cloud‑Technologie ohne zusätzlichen Infrastrukturaufwand

- Hohe Benutzerakzeptanz durch Integration in Microsoft Outlook / Office 365

- Erfüllung interner und externer Sicherheits‑ und Compliance‑Anforderungen

Ergänzende Informationen zur eingesetzten Technologie finden sich im Blog‑Beitrag:

„Sicherere E-Mail-Verschlüsselung mit S/MIME-Zertifikaten“

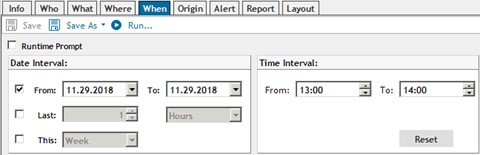

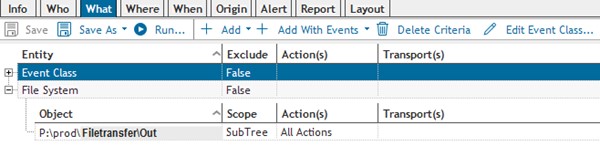

Überwachten Prozess-Steuerung Teil 1

Projektbeschreibung: Überwachung automatisierter Applikationsprozesse und Service‑Ereignisse mit Alarmierung und Web‑Dashboard

Situation

Für eine geschäftskritische Applikation sollten automatisierte Prozesse, Windows‑Dienste und Service‑Ereignisse zuverlässig überwacht werden.

Störungen in der Prozesskette mussten frühzeitig erkannt, eindeutig identifiziert und strukturiert behoben werden, um Fehlberechnungen, Dateninkonsistenzen oder Folgefehler zu vermeiden.

Anforderungen

Die Monitoring‑ und Kontrolllösung musste folgende Anforderungen erfüllen:

- Überwachung aller relevanten Applikations‑ und System‑Services

- Automatische Alarmierung bei Störungen oder Abweichungen

- Überwachung von Datenübertragungen (SFTP) inklusive Prüfung der Reihenfolge gelieferter Dateien

- Unverzügliche automatische Information des L1‑Support‑Teams

- Zentrales Web‑Front‑End, das den aktuellen Status aller überwachten Services übersichtlich darstellt

- Auslösung eines Störungsalarms bei definierter Abweichung vom Sollzustand

Eingesetzte Werkzeuge

Zur Umsetzung der Lösung standen folgende Tools zur Verfügung:

- Quest Change Auditor for FileServers

- Quest Intrust for Windows

- Cacti Web-Front-End

- SMTP‑Server zur E‑Mail‑Benachrichtigung

- Windows Dienste und Scheduler zur Datensammlung

- BMC Control‑M Scheduling for Windows zur Prozesssteuerung

Umsetzungsszenario (Beispiel aus dem Finanzwesen)

Fehlersituation

Eine datenbankbasierte Applikation im Finanzumfeld benötigt für verschiedene Kalkulationen externe Windows‑Systeme und Windows‑Dienste.

Während einer Batch‑Kalkulation tritt ein fachlicher Fehler auf:

- Die Applikation schreibt den Fehler in ein dediziertes Error‑File

- Der zugehörige Windows‑Dienst bleibt weiterhin aktiv

- Der Dienst wartet auf eine Rückmeldung der Datenbank

- Die Weiterverarbeitung ist blockiert

Ein Neustart des Windows‑Dienstes ist erforderlich, damit die Kalkulation korrekt fortgesetzt werden kann.

Analyse

- Das Error‑File wird durch Quest InTrust erkannt und ausgewertet

- Die Fehlersituation wird regelbasiert interpretiert

- Unmittelbar erfolgt eine automatisierte, detaillierte Alarmmeldung per E‑Mail

an das L1‑Support‑Team

Problemlösung durch den L1‑Support

- Das L1‑Support‑Team prüft über das Web‑Front‑End (Cacti) den aktuellen Status des betroffenen Windows‑Dienstes

- Der fachliche Fehler wird auf Datenbankebene analysiert und behoben

- Der Windows‑Dienst wird gezielt neu gestartet

- Die Kalkulation wird anschließend kontrolliert neu angestoßen – gesteuert über

BMC Control‑M

Nach dem Neustart kann die Applikation die Verarbeitung erfolgreich fortsetzen.

Ergebnis / Mehrwert

- Frühzeitige Erkennung fachlicher und technischer Fehler

- Automatisierte, strukturierte Alarmierung des L1‑Supports

- Transparenter Systemstatus über ein zentrales Web‑Dashboard

- Reduzierte Reaktionszeiten und weniger Folgefehler

- Klare Trennung zwischen Analyse, Alarmierung und operativer Behebung

- Stabiler Betrieb automatisierter Finanz‑ und Batchprozesse

Überwachten Prozess-Steuerung Teil 2

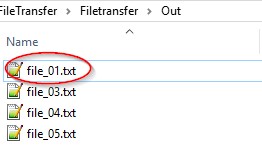

Projektbeschreibung – Situation 2: Überwachung und Absicherung von sequenziellen SFTP‑Datenübertragungen

Situation

Mehrere Dateien werden automatisiert über einen SFTP‑Server übertragen.

Die Dateien unterliegen einer strikten Abhängigkeit in der Übertragungsreihenfolge. Zusätzlich dürfen ausschließlich automatisch generierte Dateien übertragen werden.

Die Dateien besitzen:

- eindeutige Dateinamen

- eine fortlaufende Nummerierung (z. B. 01, 02, 03, …)

Der Übertragungsprozess wird durch BMC Control‑M gesteuert.

Bereits die ersten beiden Dateien (01 und 02) wurden erfolgreich übertragen.

Während der weiteren Verarbeitung kommt es jedoch zu einer Prozessunterbrechung:

- Der automatisierte Ablauf stoppt

- Eine Warnmeldung wird generiert

- Die Folgedatei wird nicht mehr übertragen

Anforderungen

- Überwachung der SFTP‑Übertragung inklusive Reihenfolgeprüfung

- Sicherstellung, dass nur systemgenerierte Dateien verarbeitet werden

- Automatische Alarmierung, sobald eine Regelverletzung erkannt wird

- Klare Eskalation zu L1 → L2 → L3 Support

- Kontrollierte Wiederaufnahme des Prozesses nach Behebung der Ursache

Analyse

- L1 Support

- Erhält eine automatisierte E‑Mail‑Benachrichtigung über Control‑M

- Information: Scheduling‑Prozess abgebrochen

- Erste Prüfung zeigt:

- Im SFTP‑Transferverzeichnis befindet sich eine unerwartete Datei

- Konkret: die erste Datei (01) erneut oder weiterhin vorhanden

- L2 Support

- Wird für eine tiefergehende Analyse hinzugezogen

- Erkennt:

- Dateien 01 und 02 wurden ordnungsgemäß übertragen

- Ursache für das erneute Vorhandensein von Datei 01 ist nicht erkennbar

- L3 Support

- Führt eine forensische Analyse mithilfe von Quest Change Auditor for Windows FileServer durch

- Ergebnis:

- Ein Anwender hatte Schreibzugriff auf das Transferverzeichnis

- Die Datei wurde manuell dort platziert, entgegen der Prozessdefinition

Problemlösung

- L3 Support

- Entfernt die fehlerhafte Datei manuell aus dem Transferverzeichnis

- L1 Support

- Startet den Prozess erneut über BMC Control‑M

Nach der Bereinigung läuft der Prozess wieder regelkonform weiter und die verbleibenden Dateien werden in der vorgesehenen Reihenfolge übertragen.

Lessons Learned / Nachhaltige Verbesserung

Zur Vermeidung ähnlicher Vorfälle wurden folgende Maßnahmen umgesetzt:

- Entzug aller Schreibrechte für Anwender auf dem Transferverzeichnis

- Schreibzugriff ausschließlich für einen Technischen Service‑Account

- Umsetzung über eine skriptbasierte Vergabe von NTFS‑Berechtigungen (icacls)

- Rollout der Änderungen durch den L2 Support in der Produktion

Damit ist sichergestellt, dass:

- nur automatisierte Prozesse Dateien erzeugen und transferieren

- Reihenfolgeverletzungen zuverlässig verhindert werden

- manuelle Eingriffe keinen Einfluss mehr auf automatisierte Abläufe haben

Ergebnis

- Erhöhte Stabilität und Nachvollziehbarkeit der SFTP‑Prozesse

- Klare Trennung zwischen menschlichem Zugriff und Systemprozessen

- Schnelle Störungsidentifikation durch Monitoring & Auditing

- Reduzierung von Folgefehlern und manuellen Eingriffen

![]() ist Partner von

ist Partner von ![]() und wir nutzen u.a. für die Windows/LINUX/UNIX/ORACLE Überwachung die Tools Quest Intrust und Quest Change Auditor.

und wir nutzen u.a. für die Windows/LINUX/UNIX/ORACLE Überwachung die Tools Quest Intrust und Quest Change Auditor.